Estas últimas semanas varias noticias alertan de numerosas campañas que tienen como objetivo hijackear (es decir, robar) la identidad de numerosos negocios del sector turístico en España, para realizar más tarde ataques en su nombre a otras víctimas (clientes de estas compañías).

A CyberBrainers nos han llegado ya un par de casos estos días, y viendo que el modus operandi es parecido, pasamos a comentarlo para evitar que otros hoteles caigan en el mismo timo:

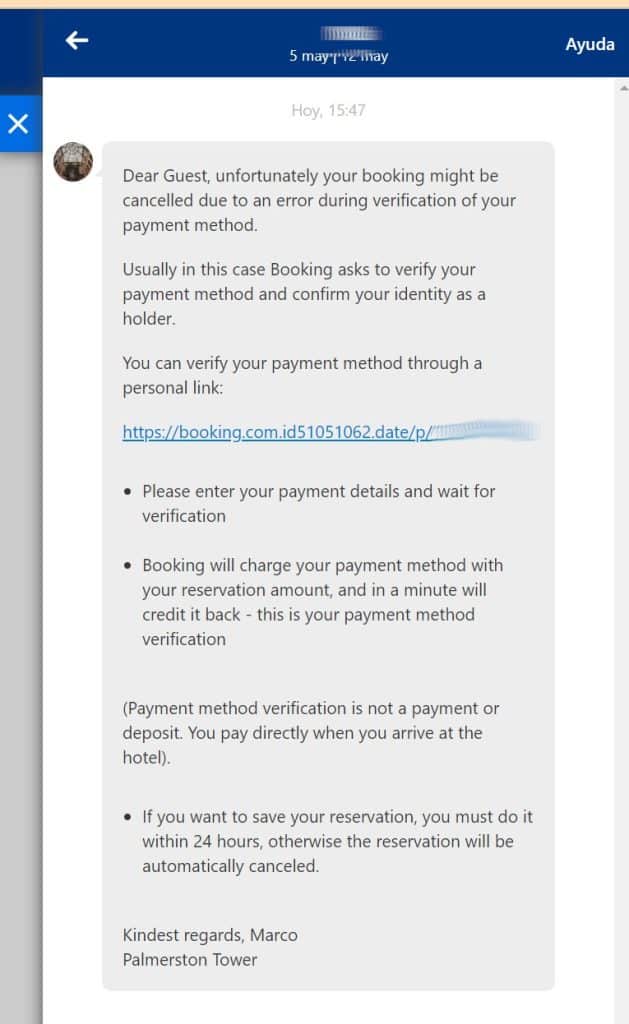

Ejemplo de mensaje que recibía una víctima de este tipo de ataques

Índice de contenido

Robo de cuenta en Booking

La mayoría de hoteles cuentan con un perfil en Booking, una de las plataformas de reserva de viajes más usadas en todo el mundo.

Y por ello, esta plataforma es uno de los principales objetivos de los cibercriminales.

En el caso que tratábamos recientemente en la consultora, identificamos que el ataque se realizó, tras una investigación preliminar, mediante una campaña de phishing (fraude online) vía email.

Un supuesto cliente escribió al hotel preguntando si el restaurante tenía opción de alimentación para celíacos u otras alergias alimenticias.

Hasta aquí, todo normal. A fin de cuentas, es una de las típicas dudas que tienen los clientes afectados por estos problemas de salud.

Sin embargo, y es aquí donde viene el fraude, pedían información de una serie de alérgenos que compartían en un documento adjunto. Un documento subido a una plataforma de almacenamiento en la nube como Dropbox y Google Drive.

Si nos sigues desde hace tiempo, sabrás que este es uno de los principales vectores de ataque de las campañas de phishing.

Obviamente, ese documento adjunto contenía un virus troyano denominado HijackLoader, desde el que se infecta el dispositivo de la víctima (un trabajador del hotel que está entrando presumiblemente desde un ordenador del mismo hotel conectado a la red corporativa), y con el virus ya funcionando, se encarga de robar las credenciales de acceso a Booking, entre otros (a fin de cuentas, y dependiendo de lo bien o mal que tengan definido el perímetro de seguridad de la red, por poder pueden llegar a acceder a toda la información de la empresa, bases de datos de clientes y correo incluido).

Ya con el control de la cuenta de Booking, enviaron emails a algunos de los últimos clientes que habían contratado el servicio alertando de que había un fallo en el proceso de pago de la tarjeta, y que para evitar que en menos de 24 horas se cancelase la reserva, tenían que entrar en un enlace y confirmar los datos.

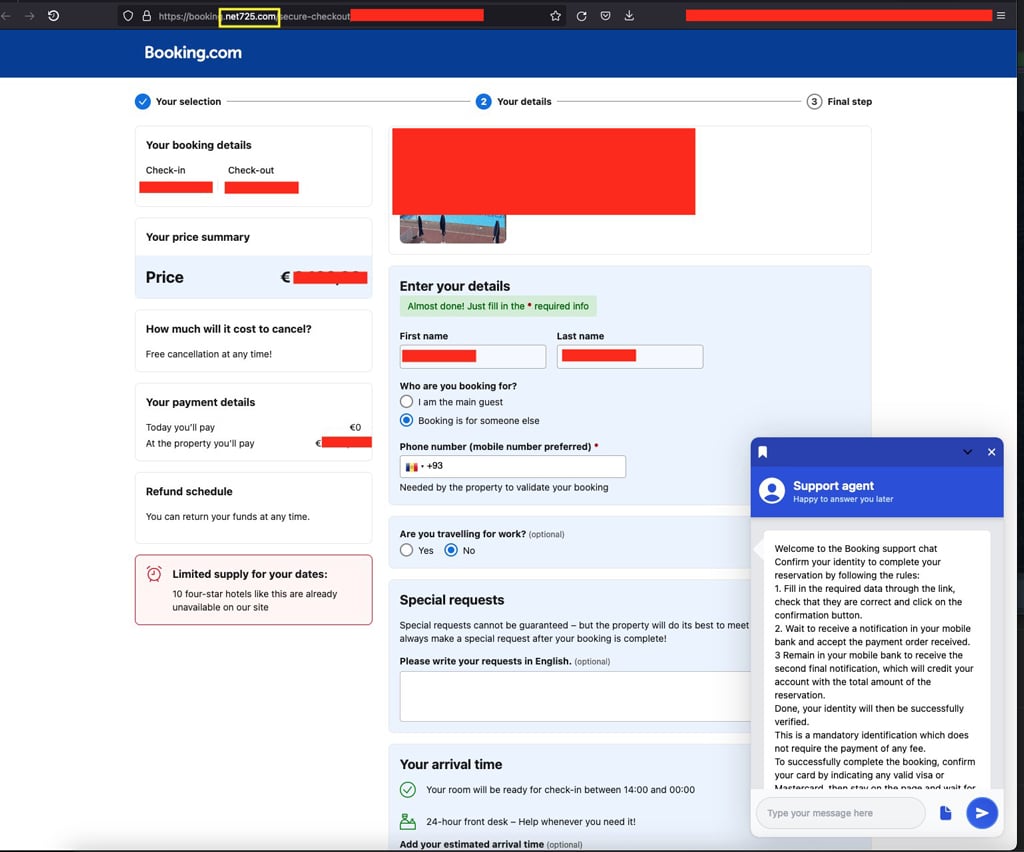

De nuevo, otra de las típicas vías de campañas de phishing (un enlace a una web que se hace pasar, en este caso, por la oficial de Booking, pero que está bajo el control de los ciberatacantes).

Las víctimas que ponían sus datos de tarjeta de crédito recibían al momento un cargo de varios miles de euros de un banco a Nigeria, presumiblemente el país desde el que operan los atacantes.

Afortunadamente, en la mayoría de casos (bancos españoles) esta transferencia se bloquea por considerarla atípica.

Pero el ataque es tan sumamente efecto que incluso las víctimas intentan por todos los medios hacer el pago. Por Twitter una víctima informaba que incluso había llamado al banco para informarles que el bloqueo de la transacción era un error, y el agente tuvo que explicarle que no, que era realmente un timo.

«Ojo, que yo les llamé para decirles que todo estaba ok, que era un pago de Booking. Pero resulta que me dijeron que era un pago de más de 2600€ (más de lo que supuestamente era) a un banco de NIGERIA!».

Hilo de una víctima explicando públicamente su experiencia (ES)

Otro ejemplo de una víctima que hizo público días antes un ataque semejante en Booking

Usurpación de identidad de hoteles españoles

En el otro caso analizado, una conocida empresa hotelera nacional había sido estos días atacada mediante una campaña de phishing que se hacía pasar por la propia cadena, y estaba, nuevamente, enviando notificaciones a los clientes de cambio de reserva inminente.

En este caso no se ha podido demostrar la fuente del leak, aunque se supone que podría venir dado por una de las plataformas de reserva que opera como intermediario en la red de algunos proveedores turísticos.

Sea como fuere, el ataque acaba siendo muy parecido, pidiendo a la víctima, que ya tiene una reserva confirmada en el hotel, que debe actualizar su método de pago… en una web que se parece mucho a la del hotel, pero que no lo es.

Una vez meten los datos, realizan un pago que va a parar a algún banco externo. Y luego le toca al cliente demostrar ante su entidad bancaria que ha sido víctima de una campaña de phishing…

Un problema reputacional MUY GRAVE para los negocios del sector turístico

Quédate con la idea de que a ojos del cliente, el culpable siempre es el propio hotel, con la crisis reputacional que esto supone para la marca.

Es el hotel (a ojos de la víctima) quien le pide que haga una serie de acciones para enmendar un problema que supuestamente existe con su pago, y es el hotel quien (a ojos de la víctima) recibe dicho pago, que en la amplia mayoría de casos es muy superior al acordado en la propia reserva.

- De ahí la importancia de tener monitorizados 24/7 todos los activos de nuestro negocio, con un sistema que nos alerte cuando potencialmente ha habido una intrusión.

- De ahí la importancia de haberse labrado PREVIAMENTE una buena presencia digital mediante un plan reputacional robusto y constante en el tiempo que evite que las víctimas se dejen llevar por supuestas cuentas falsas que dicen ser nuestra marca.

- De ahí que la formación y concienciación de todo nuestro equipo (directivos incluidos) sea vital para evitar que desde uno de nuestros trabajadores los cibercriminales puedan acceder al resto de la red.

- De ahí que seamos desde CyberBrainers muy pesados con la necesidad de migrar la infraestructura de red a servicios en la nube que mitiguen potenciales riesgos de seguridad.

En caso contrario, nuestro negocio tarde o temprano será víctima, sea de forma directa (como en este primer caso mencionado) sea de forma indirecta (como en el segundo) de algún ataque reputacional. Uno que afectará ya no solo a la facturación actual, sino también a la futura, con la pérdida de confianza de los potenciales clientes y los clientes pasados.

En CyberBrainers ayudamos a empresas y usuarios a prevenir, monitorizar y minimizar los daños de un ataque informático o una crisis reputacional. Si estás en esta situación, o si quieres evitar estarlo el día de mañana, escríbenos y te preparamos una serie de acciones para remediarlo.

Monitorización y escucha activa

Ponemos nuestras máquinas a escuchar para identificar potenciales fugas de información, campañas de fraude/extorsión y usurpación de identidad que estén en activo, y/o datos expuestos de ti o de tu organización.

Planes de autoridad y Presencia Digital

Ayudamos a organizaciones y particulares a definir la estrategia e implementar acciones digitales que mitiguen los posibles daños reputacionales que pueda sufrir en el futuro.

Gestión de crisis reputacionales

Cuando el mal ya está hecho, establecemos un calendario de acciones para reducir su duración e impacto, y que la organización y/o persona pueda volver a la normalidad lo antes posible.

Servicio de asesoramiento a víctimas de fraude

Desde CyberBrainers ofrecemos un servicio de asesoramiento a víctimas de cualquier tipo de fraude cibernético.

Gracias a él, revisamos cada caso por separado, te explicamos qué opciones tienes, y te ofrecemos soporte en aquello que necesites (ayuda legal, asesoramiento técnico para evitar problemas futuros…).

Además, si hay posibilidad de recuperar el dinero robado, te ayudamos con la recuperación.

Si has sido víctima de alguno de estos timos, ponte en contacto con nosotros y revisaremos el caso.

Otros timos que deberías conocer

- 3 elementos que delatan a las campañas de phishing o fraude por email

- ¿Qué hacer en caso de haber sido víctima de un fraude?

- ¿Como recuperar el dinero robado?

- Cómo nos protegemos de los fraudes en Internet

- El día que ligué con una capitana del US Army (fraude de la novia rusa)

- Cómo funciona el timo de la extorsión a cambio de no divulgar supuesto contenido sexual o pornográfico

- Cómo estafaron a mi pareja con un producto vendido en Instagram

- Cómo funcionan los fraudes de descargar libros o películas GRATIS

- Cómo estafaron a mi madre con un producto vendido por Wallapop

- Cómo funciona la estafa del pellet

- Cómo funciona el fraude que se hace pasar por un aviso de la DEHÚ

- Cómo funciona el robo de cuentas de WhatsApp y para qué se utiliza

- Qué tipos de fraude por Wallapop existen

- Cómo me intentaron estafar con el alquiler de un piso

- Cómo funcionan los fraudes por Facebook

- Cómo funciona el timo de la compra de fotos o arte NFT

- Cómo me estafaron 400 euros con un producto vendido en Amazon

- Cómo funcionan los fraudes basados en iCloud

- Cómo funciona la estafa del chulo y las prostitutas

- Cómo funciona el fraude de BlaBlaCar

- Cómo funciona el fraude del viejo contacto

- Cómo funcionan las estafas con criptomonedas de tipo Rug Pull

- Cómo funcionan los fraudes dirigidos a creadores de contenido

- El papel de los muleros en el cibercrimen

- Así de fácil es caer en una campaña de phishing

- Cómo saber si ese producto de Apple que estás comprando es verdadero o falso

Pablo F. Iglesias es el fundador de CyberBrainers, consultora especializada en blindaje reputacional, construcción de autoridad digital y asesoramiento a víctimas de fraude online, de EliminamosContenido, el servicio de desindexación y eliminación de contenido dañino en Internet, y del sello editorial Ediciones PY.

Speaker internacional, Experto en ayudar a referentes digitales, influencers y marcas personales a diversificar su presencia y construir reputaciones inquebrantables. Especialista en transformar la presencia online de referentes a través de estrategias de diversificación digital, posicionamiento SEO, apariciones en medios y blindaje preventivo ante crisis reputacionales.

Reconocido divulgador en Seguridad TIC, ganador de varios premios ESET, Bitácoras y Red Seguridad a la divulgación en Ciberseguridad, colaborador habitual en varios programas de televisión, radio y periódicos, y representante del emprendimiento español en Silicon Valley.

Autor de seis libros y host del videopodcast enCLAVE DIGITAL.

Actualmente asesora a grandes patrimonios y a víctimas de fraudes online, demostrando con hechos su filosofía de diversificación y gestión de riesgo.