En 2015 publicamos una pieza en la página amiga PabloYglesias hablando del Marketing, Economía e Industrialización del llamado Crime As A Service o CAAS.

En ella, explicábamos cómo el negocio más lucrativo del cibercrimen no estaba, per sé, en sacar rédito económico de los ataques, sino en ofrecer las herramientas para que terceros, probablemente con menos conocimientos, realicen los ataques.

De esta manera, de paso, se regulariza una profesión que claramente era ilícita (yo no mato a nadie, solo creo las armas para hacerlo).

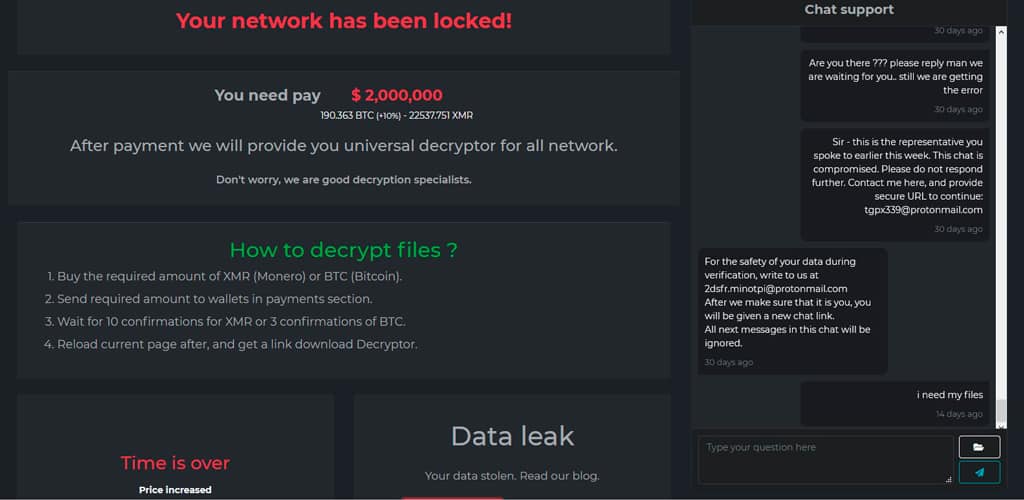

Desde entonces, hemos visto cómo cada vez más los grandes grupos de cibercriminales están industrializando su modo de operar, y un ejemplo lo tenemos en la recién estrenada web de DarkSide Leaks, uno de estos grupos, especializados en este caso en el ransomware y la extorsión de activos digitales, como bien señalaban los chicos de Kaspersky (ES).

La web, a ojos de cualquier usuario, podría parecer la de cualquier consultora como Cyberbrainers o de un proveedor de servicio al uso.

La única diferencia es que su modelo de negocio se basa en la extorsión a víctimas de ransomware :).

Pero para dotar de un halo de profesionalidad a sus fechorías, han apostado por incluir una serie de características a priori heredadas de la industria legal. Y esto tiene todo el sentido del mundo precisamente porque su modelo de negocio es que sus víctimas les paguen el rescate, y para ello, conviene que parezcan «confiables».

Vamos a repasar algunas de ellas.

Índice de contenido

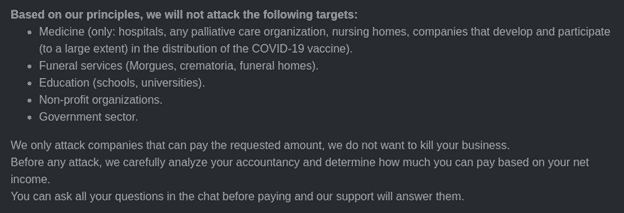

Declaración de principios éticos

Como si de una empresa al uso se tratase, en su web han dejado un apartado explicando que, por ejemplo, nunca atacarán a empresas médicas, finerarias, del sector educativo, organizaciones sin ánimo de lucro o entidades gubernamentales.

El único problema con todo esto es que es mentira. De hecho no hace mucho han atacado precisamente a una escuela (ES), amenazando con publicar toda la información robada.

Pero bueno, a fin de cuentas son cibercriminales. Si esperas que digan la verdad…

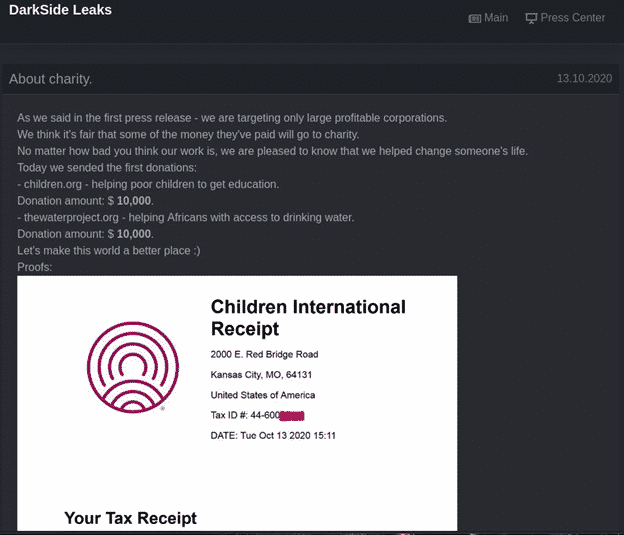

Donaciones a organizaciones benéficas

Que sepas que un X% de lo que me vas a pagar para que te devuelva el acceso a tus archivos va a ser donado a tal organización sin ánimo de lucro.

De hecho publican habitualmente en su página notas de prensa (hablaremos de esto a continuación) en las que informan de las donaciones hechas.

Lo que no dicen es que parte de esas donaciones (o posiblemente todas) son automáticamente canceladas, ya que en la mayor parte de países occidentales no se permite que una ONG reciba fondos del crimen (EN).

Fíjate qué buenos son, oye…

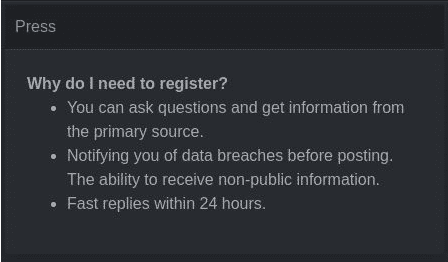

Zona de prensa

Cuentan, a priori, con un «departamento de comunicación» que estará gustoso de enviarte un press kit para que tu medio pueda hablar largo y tendido del último ataque que han perpetrado.

Al final su negocio se basa en que sean un grupo conocido (y temido), por lo que todo el marketing que puedan hacerle los medios «gratuitamente» es bienvenido, ya que afecta positivamente a su negocio (más potenciales víctimas tendrán en mente su nombre).

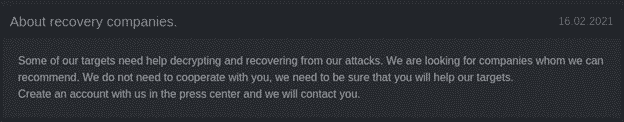

Asociarse con empresas de seguridad

La web incluye un apartado de proveedores de servicios de seguridad que te pueden ayudar en caso de que hayas sido víctima de uno de sus ransomware.

De hecho puedes hacerte colaborador de DarkSide Leaks, y ellos pondrán a sus «expertos» para que tu empresa pueda ayudar a sus víctimas a recuperar el acceso… por un módico precio.

Así, se genera uno de esos círculos viciosos en los que empresas de seguridad contratan a los cibercriminales para que les den acceso a las claves que luego revenden a grandes organizaciones.

Ganan los cibercriminales (cobran por ello), ganan estas empresas (se quedan un fee por ser meros intermediarios), y ganan las organizaciones (recuperan sus activos previamente secuestrados por los cibercriminales): muchas de ellas además teniendo prohibido negociar directamente con cibercriminales.

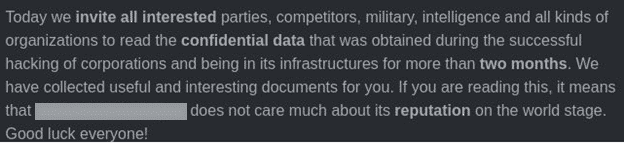

Datos de «negocio»

Por si fuera poco, liberan cada cierto tiempo supuestos informes de «éxito», aplicando dinámicas de análisis de inteligencia como los que hacemos habitualmente en CyberBrainers, a sus fechorías.

Y de nuevo el objetivo es obvio: dotar de mayor importancia y credibilidad a sus actos.

Da igual, por supuesto, que los datos que muestren sean verdaderos o falsos. De hecho seguramente están inflados justo dónde les interesa que lo estén.

A fin de cuentas, siguen siendo cibercriminales…

En CyberBrainers ayudamos a empresas y usuarios a prevenir, monitorizar y minimizar los daños de un ataque informático o una crisis reputacional. Si estás en esta situación, o si quieres evitar estarlo el día de mañana, escríbenos y te preparamos una serie de acciones para remediarlo.

Monitorización y escucha activa

Ponemos nuestras máquinas a escuchar para identificar potenciales fugas de información, campañas de fraude/extorsión y usurpación de identidad que estén en activo, y/o datos expuestos de ti o de tu organización.

Planes de autoridad y Presencia Digital

Ayudamos a organizaciones y particulares a definir la estrategia e implementar acciones digitales que mitiguen los posibles daños reputacionales que pueda sufrir en el futuro.

Gestión de crisis reputacionales

Cuando el mal ya está hecho, establecemos un calendario de acciones para reducir su duración e impacto, y que la organización y/o persona pueda volver a la normalidad lo antes posible.

Pablo F. Iglesias es el fundador de CyberBrainers, consultora especializada en blindaje reputacional, construcción de autoridad digital y asesoramiento a víctimas de fraude online, de EliminamosContenido, el servicio de desindexación y eliminación de contenido dañino en Internet, y del sello editorial Ediciones PY.

Speaker internacional, Experto en ayudar a referentes digitales, influencers y marcas personales a diversificar su presencia y construir reputaciones inquebrantables. Especialista en transformar la presencia online de referentes a través de estrategias de diversificación digital, posicionamiento SEO, apariciones en medios y blindaje preventivo ante crisis reputacionales.

Reconocido divulgador en Seguridad TIC, ganador de varios premios ESET, Bitácoras y Red Seguridad a la divulgación en Ciberseguridad, colaborador habitual en varios programas de televisión, radio y periódicos, y representante del emprendimiento español en Silicon Valley.

Autor de seis libros y host del videopodcast enCLAVE DIGITAL.

Actualmente asesora a grandes patrimonios y a víctimas de fraudes online, demostrando con hechos su filosofía de diversificación y gestión de riesgo.