La industria del cibercrimen está siempre activa, buscando la mejor manera de engañar a los usuarios.

Recientemente, de la mano de la empresa de ciberseguridad Group-IB (EN), conocíamos la existencia de una campaña aún activa de phishing dirigida principalmente a jugadores profesionales de juegos como Counter Strike, S.T.A.L.K.E.R o Dota 2 (entre otros muchos), que utiliza como gancho una técnica llamada Browser in the Browser, o BitB.

¿Cómo funciona el ataque BitB?

En si, se trata de una campaña de phishing tradicional, en la que los cibercriminales crean una web aparentemente legítima en la que, por la excusa que sea, piden que agreguemos las credenciales de acceso a la cuenta que quieren robar.

Por supuesto, en cuanto las metemos, esas credenciales pasan a ser de dominio del grupo, robándonos la cuenta y usurpando con ello nuestra identidad.

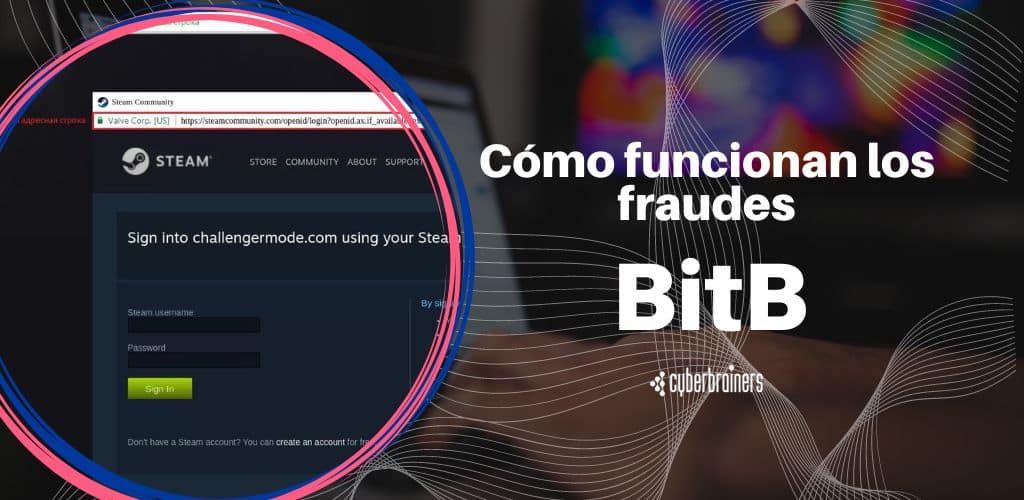

En este caso en particular, se hacen pasar por la página de un torneo de alguno de estos juegos electrónicos, y para unirse, la víctima puede identificarse con su cuenta de Steam.

Y para ello, la página carga el sistema de logging de Steam, que carga en una ventana emergente.

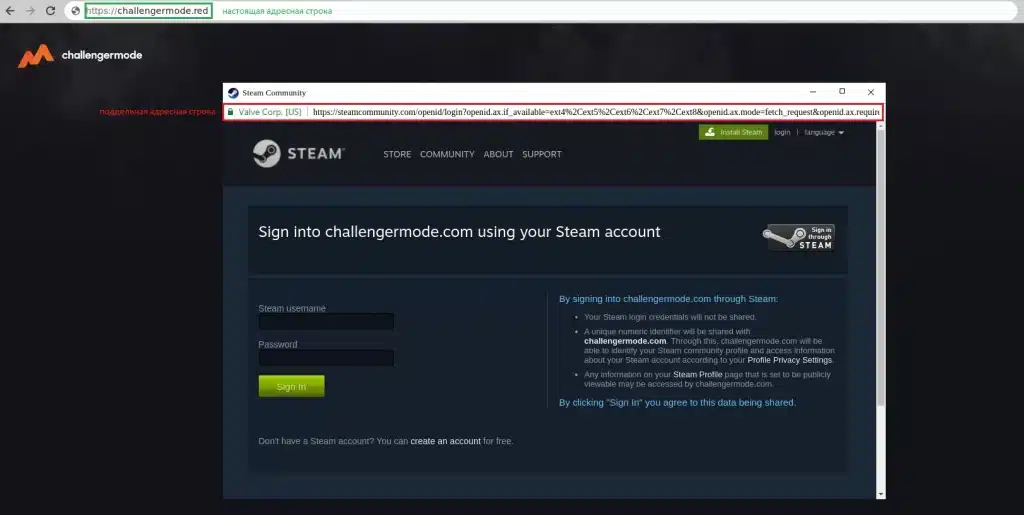

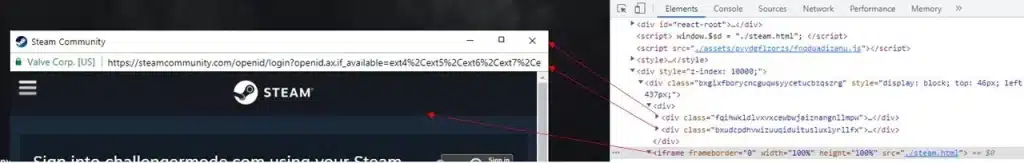

¿Dónde está el truco entonces? Pues que ese popup de Steam, que en efecto carga con un SSL verificado de Valve (la compañía detrás de Steam) y una URL real, ¡no es un popup!

Pese a que se puede redimensionar o incluso minimizar y mover, es un elemento más de la web. Uno muy sofisticado, ya que a ojos de cualquiera parecería que es una ventana externa. Pero forma parte de la propia web.

Fíjate si han tenido en cuenta hasta el más pequeño de los detalles, que hasta el sistema nos pide el 2FA para acceder. Por supuesto, todo es un paripé, ya que en el momento en el que metamos los credenciales, estos pasarán a estar bajo control de los cibercriminales.

¿Cómo evitar ser víctima de un ataque BitB?

A nivel visual, como decía, no hay diferencia alguna entre un popup y este elemento de diseño de la página. A lo sumo, sería conveniente fijarse en que por razones obvias, este BitB NO genera una ventana más en el navegador. Es decir, que podríamos darnos cuenta de que se trata de un timo si nos fijamos en que solo tenemos una instancia activa del navegador, y no dos.

Además, otra cosa que nos podría evitar caer víctimas de este ataque es tener desactivado javascript por defecto en la navegación. Pero claro, al hacerlo habrá muchas páginas legítimas que directamente no funcionen…

Para colmo este tipo de ataques mediante BitB se están haciendo cada vez más populares. En este caso se trata de un ataque a jugadores de eSports, pero ya se han identificado campañas semejantes dirigidas al público generalista y que usa de gancho los sistemas de logging de Google, Microsoft, Facebook o Apple.

Muchísimo ojo con dónde ponemos nuestros datos…

En CyberBrainers ayudamos a empresas y usuarios a prevenir, monitorizar y minimizar los daños de un ataque informático o una crisis reputacional. Si estás en esta situación, o si quieres evitar estarlo el día de mañana, escríbenos y te preparamos una serie de acciones para remediarlo.

Monitorización y escucha activa

Ponemos nuestras máquinas a escuchar para identificar potenciales fugas de información, campañas de fraude/extorsión y usurpación de identidad que estén en activo, y/o datos expuestos de ti o de tu organización.

Planes de autoridad y Presencia Digital

Ayudamos a organizaciones y particulares a definir la estrategia e implementar acciones digitales que mitiguen los posibles daños reputacionales que pueda sufrir en el futuro.

Gestión de crisis reputacionales

Cuando el mal ya está hecho, establecemos un calendario de acciones para reducir su duración e impacto, y que la organización y/o persona pueda volver a la normalidad lo antes posible.

Pablo F. Iglesias es el fundador de CyberBrainers, consultora especializada en blindaje reputacional, construcción de autoridad digital y asesoramiento a víctimas de fraude online, de EliminamosContenido, el servicio de desindexación y eliminación de contenido dañino en Internet, y del sello editorial Ediciones PY.

Speaker internacional, Experto en ayudar a referentes digitales, influencers y marcas personales a diversificar su presencia y construir reputaciones inquebrantables. Especialista en transformar la presencia online de referentes a través de estrategias de diversificación digital, posicionamiento SEO, apariciones en medios y blindaje preventivo ante crisis reputacionales.

Reconocido divulgador en Seguridad TIC, ganador de varios premios ESET, Bitácoras y Red Seguridad a la divulgación en Ciberseguridad, colaborador habitual en varios programas de televisión, radio y periódicos, y representante del emprendimiento español en Silicon Valley.

Autor de seis libros y host del videopodcast enCLAVE DIGITAL.

Actualmente asesora a grandes patrimonios y a víctimas de fraudes online, demostrando con hechos su filosofía de diversificación y gestión de riesgo.