El pasado 17 de febrero, se realizó una campaña de phishing en Cyberbrainers, para analizar el nivel de concienciación en materia de seguridad de los empleados de la empresa.

En el artículo se expondrán los procedimientos llevados a cabo para la realización de la campaña, como los correos maliciosos enviados y el dominio empleado para testear si los usuarios han sido víctimas del ataque.

Índice de contenido

1. ¿Qué es y cómo funciona el phishing?

En primer lugar, hay que dejar claro que el eslabón más débil en la infraestructura de seguridad de Internet es el factor humano, siendo este el más vulnerable frente a ataques en la red. Por ello, los ataques de ingeniería social, como el phishing, tratan de explotar esta vulnerabilidad al buscar engañar a la víctima mediante el envío de información llamativa que recibe el nombre de cebo. El phishing radica en el envío de correos electrónicos, mensajes de texto e incluso llamadas telefónicas que bucan suplantar a una entidad generalmente para solicitar a la víctima información sensible con la que pueden obtener algún beneficio económico.

Por ejemplo, un ataque de phishing puede ser un SMS en el que se indica que ha realizado un pago elevado con su cuenta bancaria, añadiendo un link malicioso en el que el remitente indica que puede revisar la información de su cuenta bancaria accediendo al mismo. El usuario, al no ser consciente de que está siendo víctima de un ataque de phishing, accede a la URL maliciosa donde se encuentra la página web del banco en la que se debe introducir sus credenciales de acceso, incluyendo información privada de la víctima. Esta página no es la página web original del banco, sino una página clonada en la que se ha copiado todo el contenido para que parezca real y el usuario no dude en introducir su información personal para gestionar la incidencia, pero la realidad es que la ha enviado sus credenciales de acceso y datos personales al atacante, el que desde ese momento puede acceder a su cuenta bancaria o vender su información en la deep web.

El problema real de los ataques de ingeniería social como el phishing es que en la mayoría de los casos, la víctima no es consciente de que ha sido atacada. Por ello, es necesario realizar campañas de concienciación y poner a prueba medidas anti-phishing en las empresas, para evitar que estos ataques puedan vulnerar la seguridad de la compañía.

2. Objetivos e importancia de realizar campañas de phishing

Una vez analizado cómo funciona y qué es el phishing, es importante remarcar que se deben realizar controles y simulacros de phishing que permitan conocer la situación actual de la empresa en materia de seguridad y concienciación frente a ataques. Desde Cyberbrainers se consideró importante realizar un simulacro en el que las víctimas fueran los propios empleados de la empresa, para analizar cómo proceden frente a correos cuyo remitente es desconocido.

Si los empleados de una empresa no se encuentran preparados y desconocen el funcionamiento de estos ataques, pueden sufrir el robo de credenciales de acceso a los recursos de la empresa por parte de un ciberdelincuente, que tendría acceso a información sensible en mayor o menor medida, en base a los permisos o el rol del empleado dentro de la compañia.

3. Preparación de la campaña de phishing en Cyberbrainers

A la hora de poner a prueba las medidas anti-phishing de una empresa, es importante monitorear los resultados y saber cuántos empleados han vulnerado la seguridad de la compañía al acceder a un link sospechoso. Para ello, se ha utilizado una herramienta que permite configurar y desarrollar el correo malicioso que será enviado, los parámetros del mismo, los usuarios de la empresa a los que se enviará el correo malicioso y la página web que se mostrará cuando accedan a la URL de phishing, además de ofrecer diferentes dominios que se pueden utilizar para suplantar a grandes empresas.

En nuestro caso, no hemos usado ningún dominio similar al de grandes empresas, sino uno aleatorio, ya que nuestra campaña es un simple análisis de cómo actúan los empleados frente a estos correos.

3.1. Elaboración del correo malicioso

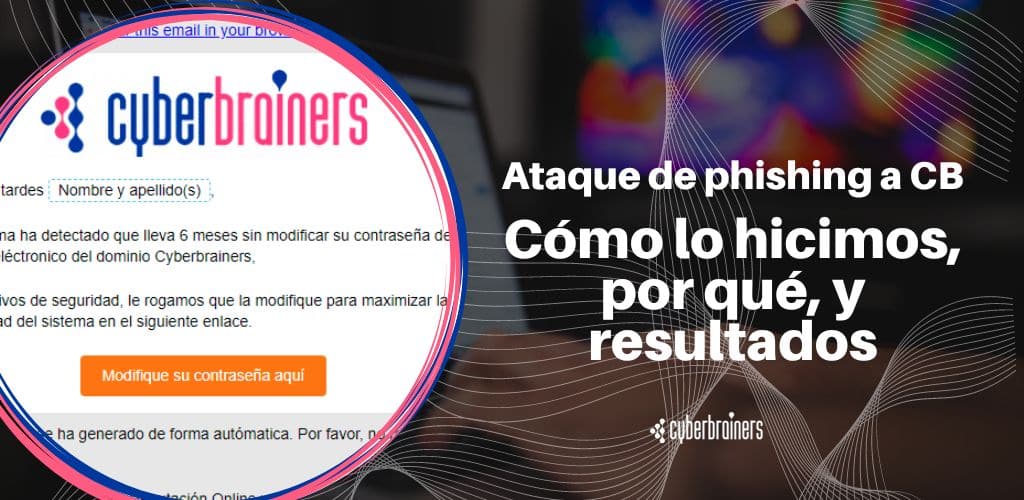

La herramienta nos permite desarrollar y escribir el correo que queremos enviar a los empleados de Cyberbrainers, en nuestro caso, hemos simulado el formato de los correos de la empresa, para que sea más creíble desde el punto de vista de las `»víctimas». A continuación se puede apreciar el formato del correo, donde se ha incluido el nombre y apellido como parámetro, es decir, esta información se modificará en cada correo para que incluya el nombre y el apellido del empleado de la empresa en cada caso. Además, se ha añadido el botón que redirigue al link malicioso, el cual deberán analizar para evitar ser víctimas de este ataque.

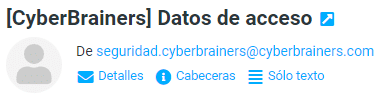

Cabe destacar que la herramienta nos permite modificar el asunto del correo enviado y el remitente, pudiendo este último ser utilizado sin necesidad de que exista una cuenta de correo electrónico vinculada al mismo. En nuestro caso, hemos utilizado el siguiente asunto y remitente.

3.2. Elaboración de la página web maliciosa

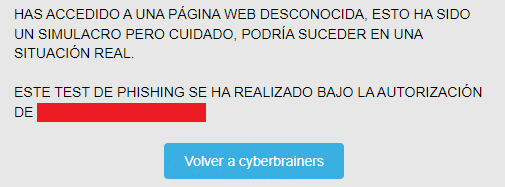

De igual forma que con el correo electrónico, podemos generar la página web a la que se redirigirá a los empleados de la empresa que hayan sido víctimas del ataque, en este caso, el contenido de la página es muy simple ya que el principal propósito es analizar cuantos empleados han accedido al enlace sin ser conscientes del riesgo que supone. En ningún caso se ha querido desarrollar una página web de alta interacción que permita a los empleados introducir información mediante formularios o de alguna forma adicional, simplemente se busca conocer el porcentaje de empleados concienciados en phishing. Por ello, la página web que se ha desarrollado con la herramienta s la siguiente.

Este es el contenido que se visualiza si accedes a la URL maliciosa, en el que se indica al empleado que ha sido víctima de un ataque de phishing simulado. Tras conocer al usuario afectado, el personal especializado se pone en contacto con el empleado para concienciar sobre los peligros de no verificar el origen de un correo electrónico.

4. Monitorización y resultados

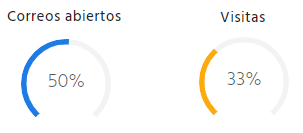

La herramienta nos permite una vez enviado el correo malicioso, conocer el estado del ataque referente a cada empleado, es decir, nos permite monitorizar si los empleados han visualizado el correo y si han accedido al link malicioso. Con esto, sabemos en qué situación nos encontramos y qué empleados de Cyberbrainers han sido víctimas o no. Se han enviado correos electrónicos de phishing a diferentes trabajadores de Cyberbrainers para analizar su comportamiento al cuando el remitente es desconocido. Los resultados obtenidos han sido los siguientes.

Como vemos, el 50% de los empleados a los que se ha enviado el correo malicioso lo han abierto y leído, pero solo un 33% han accedido al enlace malicioso, los cuales se han clasificado como víctimas del ataque.

Esto indica que uno de cada tres trabajadores de la empresa ha sido víctima de un ataque de phishing simulado, por lo que se deberán mejorar las medidas y la concienciación frente a los ataques de ingeniería social. Sin embargo, uno de cada dos trabajadores de la compañía no abren correos cuyo remitente es deconocido. En base a los resultados, se puede apreciar que hay trabajadores concienciados sobre este tipo de ataques, que buscan vulnerar la seguridad de la compañía explotando el factor humano.

5. Conclusiones

Una vez explicado cómo funciona el phishing y analizado su impacto en los empleados de Cyberbrainers, se recomienda a los usuarios que navegan por Internet que no accedan a enlaces desconocidos e ignoren aquellos mensajes sospechosos que puedan recibir por correo electrónico o en sus dispositivos móviles. En otro árticulo se expusieron diferentes métodos para saber si estamos siendo víctimas de un ataque de ingeniería social. Dicho artículo es el siguiente.

Con esto, concluimos la explicación respecto al phishing y los resultados analizados, si quieres obtener más información al respecto puede acceder al siguiente recurso.

¿¡Has intentado pulsar un botón sin saber a dónde te redirige después de leer el artículo!? Recuerda, no te fíes de nadie en Internet.

En CyberBrainers ayudamos a empresas y usuarios a prevenir, monitorizar y minimizar los daños de un ataque informático o una crisis reputacional. Si estás en esta situación, o si quieres evitar estarlo el día de mañana, escríbenos y te preparamos una serie de acciones para remediarlo.

Monitorización y escucha activa

Ponemos nuestras máquinas a escuchar para identificar potenciales fugas de información, campañas de fraude/extorsión y usurpación de identidad que estén en activo, y/o datos expuestos de ti o de tu organización.

Planes de autoridad y Presencia Digital

Ayudamos a organizaciones y particulares a definir la estrategia e implementar acciones digitales que mitiguen los posibles daños reputacionales que pueda sufrir en el futuro.

Gestión de crisis reputacionales

Cuando el mal ya está hecho, establecemos un calendario de acciones para reducir su duración e impacto, y que la organización y/o persona pueda volver a la normalidad lo antes posible.