20 de Enero a las 12pm, me informan de un intento de hackeo de los activos informacionales.

Recibo la llamada de uno de los trabajadores de la compañía de un cliente. Un contrato cuyas labores técnicas, paradójicamente, gestiono enteramente yo (normalmente de esto se encarga el equipo técnico de CyberBrainers), al ser de hecho el primer cliente que tuve mucho antes de fundar esta empresa.

Entre una serie de peticiones, me comenta que le ha llegado un correo de alerta de IONOS, el proveedor donde tienen alojadas la mayor parte de webs, dominios y correos de la organización, de que hubo un problema con la última factura y que de no poner solución se nos cancelará el acceso.

La chica entró al momento y al intentar acceder le salía que el usuario/contraseña no era el correcto. Y por esa razón me pedía si le podía volver a dar acceso.

Como le comenté, era realmente raro que ese correo hubiera llegado sin pasar por mi. Es más, ya hace tiempo que mi correo corporativo aparece como soporte técnico y fiscal, por lo que todos los avisos pasan por mi bandeja, y yo ya los redirijo a quien corresponda (si son facturas a la encargada de facturación, si son técnicos al departamento técnico…).

Pero bueno, los sistemas informáticos a veces fallan, así que le pedí que por favor me lo reenviara. Mientras tanto entré dentro de la sesión vía VPN que utilizo para cada cliente a la intranet de IONOS con el usuario al que tiene acceso la chica, para constatar que yo no tenía problema alguno.

Mala cosa…

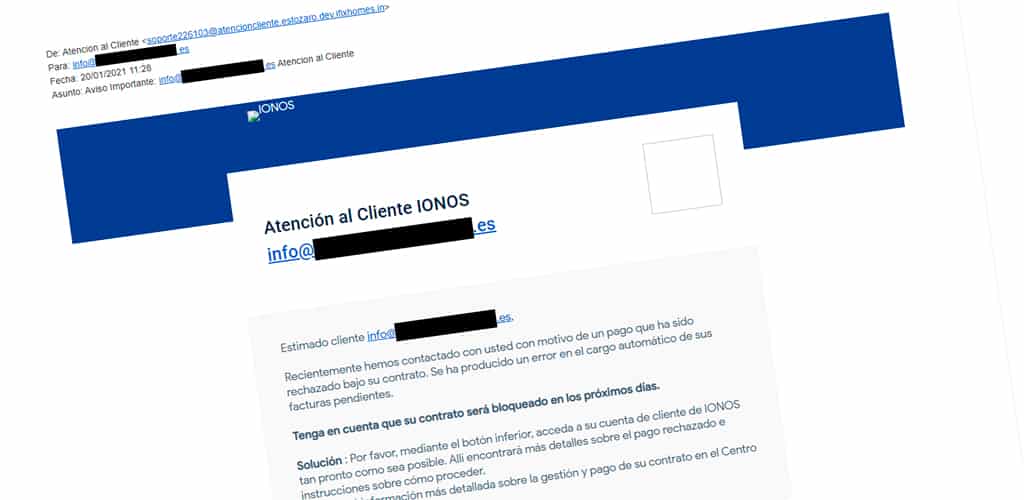

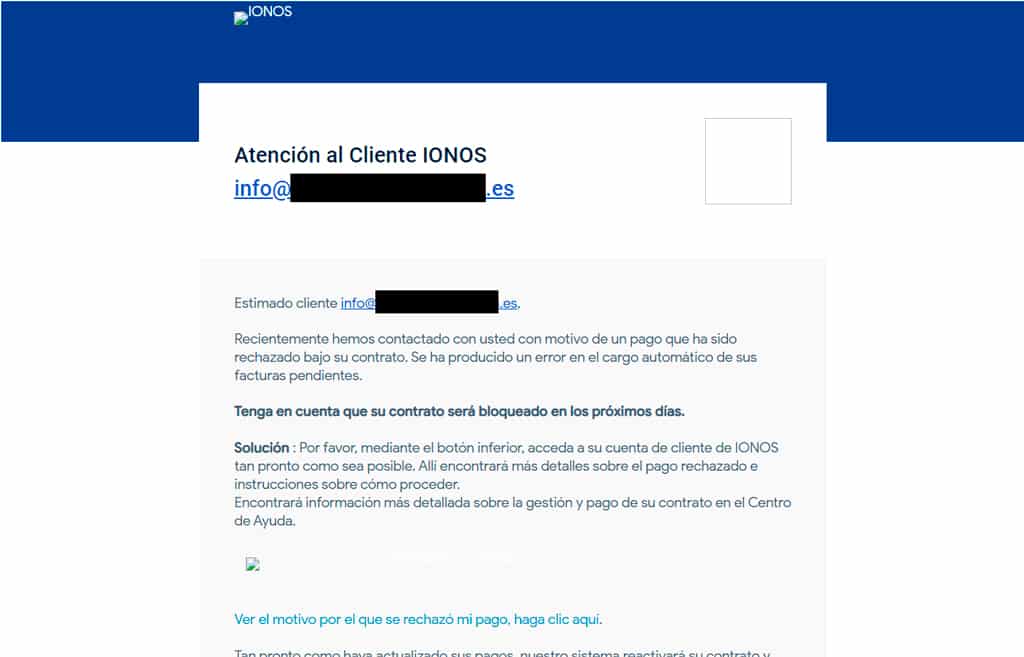

A los pocos minutos, en efecto, me reenvía el correo, y nada más verlo ya me doy cuenta de que estamos ante una campaña de phishing. Ante un ataque pseudo-dirigido a esa organización.

Un ataque, de hecho, sencillo pero bastante bien diseñado, puesto que habían revisado previamente el Whois del dominio para saber hacia dónde estaba alojado y así atacar no al técnico o al administrativo (que saldría mi correo), sino al departamento de marketing, que normalmente de estos temas anda bastante más verde.

¿Cómo identificar un ataque hacia nuestra organización?

Hace tiempo escribimos un tutorial explicando los 3 elementos que delatan a las campañas de phishing, y en este caso tenemos el triplete.

Para empezar, como puedes ver, quien realmente envía el correo no es un email que pertenezca a IONOS o a 1and1, sino a un dominio externo.

Es más, haciendo una búsqueda OSINT constatamos que ese dominio se ha contratado el año pasado en GoDaddy, que en teoría se hizo desde Alabama, en EEUU, y que sus DNS apuntan a otro servidor.

Por supuesto, todos los datos de contacto están ocultos. Y el servidor al que apunta tampoco muestra información sensible.

El correo en sí es un calco del que envía IONOS cuando falla el pago de una factura. En estos pantallazos puedes observar que no se ven las imágenes asociadas, pero esto es una medida de seguridad que tengo yo implementado a nivel de correo. Seguramente la chica que lo abrió vio el logotipo de IONOS y el resto de imágenes tal cual IONOS lo envía.

Además, y como decía, sacaron, seguramente por Whois, el correo general de ese dominio (que no es, de hecho, el principal del servicio).

El email solo incluye un enlace, que es por razones obvias donde quieren que vayas. Para solucionar el problema, tienes que entrar a tu sesión en IONOS.

Pero esa URL no es quien dice ser.

Si pasas el ratón por encima te darás cuenta que, de nuevo, ese enlace no te va a llevar a la web de IONOS, sino a una en otro servidor y dominio desconocido.

Por último, al entrar (desde un navegador segurizado, distinto, y que no carga ni javascript ni cookies) nos damos cuenta que el dominio nos redirige a otro dominio nuevo que tampoco tiene nada que ver con 1AND1, y nos muestra una web que es una copia no del sistema de login de IONOS, sino del login de su sistema de email.

¿Por qué hacen esto? Pues muy probablemente porque como no saben el usuario de la víctima (en IONOS el usuario no es el correo sino un número creado aleatoriamente la primera vez que te creas una cuenta), y solo tienen el correo (algo que a poco que busques es público), lo más fácil es pedirle que te de la contraseña de ese correo, que probablemente, si no hay equipo de IT y políticas de seguridad aceptables en la organización, será exactamente la misma que la de su cuenta.

Además, desde ella podrían lanzar más campañas de phishing a otros clientes, o aprovechando el acceso a ese correo, atacar al resto de la organización haciéndose pasar por un trabajador interno.

¿Qué hacer cuando ya hemos sido engañados?

En este caso, como decía, el trabajador cayó en el engaño, por lo que metió varias veces la contraseña que ella tenía para acceder, y solo al ver que le devolvía error (normal, realmente ese formulario de contacto lo único que hace es guardar el usuario y la contraseña metida) avisó al equipo de seguridad.

Es cierto que apenas había pasado una hora desde el ataque, pero por si acaso lo primero que hicimos fue cambiar la contraseña de la cuenta principal y forzar el inicio de sesión en todos los dispositivos donde se estuviera logueado.

Además, IONOS permite ver cuáles fueron las últimas conexiones, y afortunadamente todas eran de la IP nuestra (es raro que algún trabajador del cliente tenga que hacer algo en el servidor y no nos avise, descontando que el usuario administrador solo lo tenemos los que lo tenemos que tener).

Tampoco encontramos en los registros ningún nuevo usuario (FTP/SSH) creado, ni cuentas de correo ni nada por el estilo.

Cambiamos también la contraseña de la cuenta de correo, y avisamos a todos los trabajadores de la empresa del ataque, compartiéndoles una serie de pautas (las que te he ido contando en esta pieza) para que el día de mañana no vuelvan a caer.

En este caso, afortunadamente, se pilló muy a tiempo, y probablemente para cuando nos dimos cuenta aún ni tan siquiera los cibercriminales habían revisado el log de víctimas.

Pero espero que sirva de alerta a todas esas PYMEs que normalmente ni tienen unos trabajadores formados en competencias básicas de seguridad de la información, ni cuentan con un equipo técnico, aunque sea externo, que se encargue de segurizar y monitorizar sus activos informacionales.

En CyberBrainers ayudamos a empresas y usuarios a prevenir, monitorizar y minimizar los daños de un ataque informático o una crisis reputacional. Si estás en esta situación, o si quieres evitar estarlo el día de mañana, escríbenos y te preparamos una serie de acciones para remediarlo.

Monitorización y escucha activa

Ponemos nuestras máquinas a escuchar para identificar potenciales fugas de información, campañas de fraude/extorsión y usurpación de identidad que estén en activo, y/o datos expuestos de ti o de tu organización.

Planes de autoridad y Presencia Digital

Ayudamos a organizaciones y particulares a definir la estrategia e implementar acciones digitales que mitiguen los posibles daños reputacionales que pueda sufrir en el futuro.

Gestión de crisis reputacionales

Cuando el mal ya está hecho, establecemos un calendario de acciones para reducir su duración e impacto, y que la organización y/o persona pueda volver a la normalidad lo antes posible.

Pablo F. Iglesias es el fundador de CyberBrainers, consultora especializada en blindaje reputacional, construcción de autoridad digital y asesoramiento a víctimas de fraude online, de EliminamosContenido, el servicio de desindexación y eliminación de contenido dañino en Internet, y del sello editorial Ediciones PY.

Speaker internacional, Experto en ayudar a referentes digitales, influencers y marcas personales a diversificar su presencia y construir reputaciones inquebrantables. Especialista en transformar la presencia online de referentes a través de estrategias de diversificación digital, posicionamiento SEO, apariciones en medios y blindaje preventivo ante crisis reputacionales.

Reconocido divulgador en Seguridad TIC, ganador de varios premios ESET, Bitácoras y Red Seguridad a la divulgación en Ciberseguridad, colaborador habitual en varios programas de televisión, radio y periódicos, y representante del emprendimiento español en Silicon Valley.

Autor de seis libros y host del videopodcast enCLAVE DIGITAL.

Actualmente asesora a grandes patrimonios y a víctimas de fraudes online, demostrando con hechos su filosofía de diversificación y gestión de riesgo.