¿Alguna vez te has preguntado cómo son los dispositivos que utilizan los cibercriminales para realizar las campañas de phishing?

Campañas de grupos de cibercrimen como el que hace apenas un par de meses la Guardia Civil española conseguía desarticular (ES), y que llegaba a enviar 2.000 SMS fraudulentos por minuto.

Repito por si no se ha entendido: 2.000 SMS con diferentes fraudes como los que habitualmente explicamos en el blog de la consultora reputacional CyberBrainers.

Este multiestafador había conseguido robar como mínimo 85.000 euros realizando ataques de usurpación de identidad a diferentes organizaciones (la mayoría Ayuntamientos). Conseguía acceso a los hilos de correo de diferentes organizaciones, y después de recabar la información y encontrar el mejor momento para realizar el ataque, se hacía pasar por dicha organización, o por un proveedor externo, para hacer que la administración emitiera el pago de una factura a nombre del proveedor que, por supuesto, iba dirigido hacia una de las cuentas del cibercriminal.

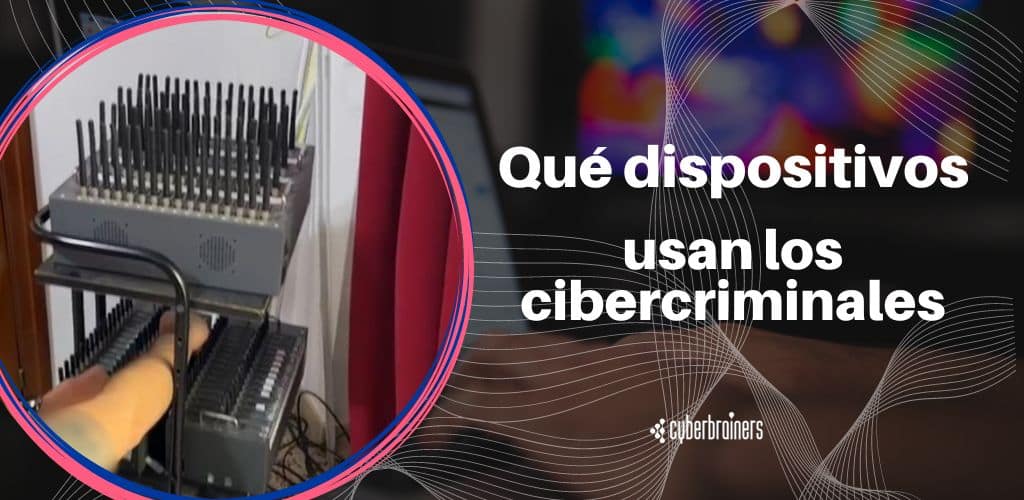

Además de esto, sabemos que en la detección se le incautaron cinco módems GSM (dotados en un total de 208 puertos) y 600 tarjetas SIM de prepago, éstas últimas a nombre de identidades ficticias o usurpadas.

Con este equipo, el cibercriminal era capaz de enviar alrededor de 125.000 SMS a la hora, desde los que, de nuevo, realizando diferentes campañas de fraude, conseguía engañar a las víctimas para que le pagasen pequeños ingresos en diferentes cuentas y servicios, o que le dieran acceso a sus cuentas digitales.

¿Qué tipo de fraudes? Pues muchos de los que ya hemos comentado por la página, como es el caso de los numerosos timos del tipo «Has recibido un paquete y tienes que confirmarnos la dirección», o las ya clásicas alertas de tu «supuesta» entidad bancaria o incluso Hacienda pidiéndote que confirmes tus datos, o haciéndose pasar por un pago sospechoso en tu cuenta que debes revisar.

Gracias a este tipo de ataques, el cibercriminal tenía acceso a las cuentas bancarias de sus víctimas y/o al resto de sus perfiles digitales, desde los cuales, tirando del hilo, perpetuaba ataques mayores, presumiblemente a las organizaciones y stakeholders de las empresas donde trabajaba la víctima.

Ejemplo de uno de los routers GSM utilizados por esta banda de cibercrimen

¿Cómo funcionan los routers GSM?

Todo esto no hubiera sido posible si no existieran los routers GSM, dispositivos como los que ves que acompañan estas palabras, y que no dejan de ser routers que usan la red 2G de múltiples tarjetas SIMs.

Los hay, por supuesto, de muchos tamaños. Desde los caseros, que permiten conectarse a una única tarjeta SIM, a los que usan los profesionales (y también los cibercriminales, como era el caso de este grupo criminal), que llegan a gestionar las conexiones de decenas de tarjetas SIM en paralelo.

Su funcionamiento, no obstante, no dista mucho de lo que ocurre en nuestro smartphone cuando nos conectamos a la red para enviar o recibir SMS. Eso sí, tienen la ventaja de que toda la interfaz se gestiona desde un mismo ordenador, lo que permite automatizar, como era el caso, el envío de millones de mensajes, sin tener que usar decenas de smartphones e ir uno a uno configurando cada envío.

Esto, ya de por sí, permite un ahorro de tiempo y de costes increíble.

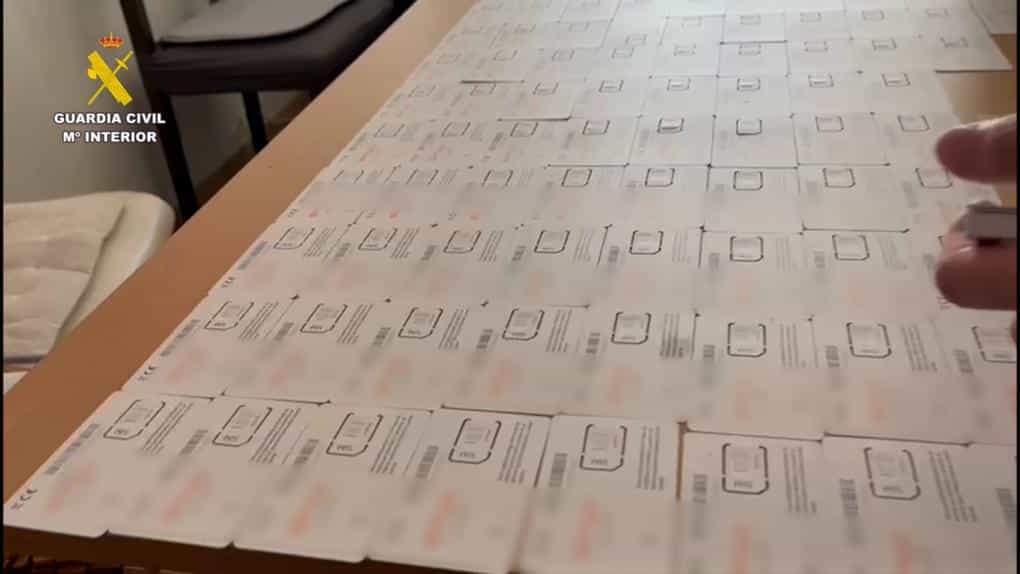

Ejemplo de las centenares de tarjetas prepago SIM que tenían los cibercriminales

Tarjetas SIM a nombre de identidades robadas

Pero claro, de nada nos sirve tener routers GSM con decenas de espacios disponibles, si no somos capaces de contratar de forma «segura» (es decir, privada para la identidad real del cibercriminal) esas decenas de tarjetas SIM.

Así que la otra cara de la moneda del hardware que necesita el estafador es ser capaz de contratar esas decenas de tarjetas SIM a nombre de identidades falsas o robadas.

[Para ello, este grupo contaba además] con diversos hologramas con el escudo del Reino de España para falsificar documentación, un TPV para realizar pagos contactless y tres tarjetas de memoria con más de 400 documentos falsificados.

Por supuesto, los DNIs falsificados no hubieran pasado un control profesional de documentos de identidad. Falsificar hoy en día un documento de identidad tan complejo como el que usamos en España está solo al alcance de un muy limitado grupo de cibercriminales.

Pero es que, por suerte para estos cibercriminales, la mayoría de operadoras no verifican correctamente la identidad de un cliente en algo tan banal como es la creación de una cuenta prepago.

Encontrarían muchos más problemas para abrir cuentas bancarias, pero de nuevo, muchos operadores permiten recargar las tarjetas mediante SMS desde otros números de teléfono, por lo que bastaría con tener unas cuantas identidades reales asociadas a números de cuenta, y que intentarán no explotar demasiado públicamente, y con ellas hacer las recargas de las tarjetas SIM que sí se usan masivamente para las campañas de phishing.

Son precisamente esas cuentas reales las que obtienen, como decía, de filtrados masivos de datos previamente hechos o comprados en la dark web. Es decir, documentos de identidad y cuentas bancarias de ciudadanos como tú y como yo, que igual hemos sido víctima en el pasado de algún fraude, sea dirigido o masivo.

Lo cual, ya de por sí, entraña riesgos aún mayores (pueden destruirte en la práctica tu vida personal y profesional, al generarte numerosas deudas en diferentes entidades asociadas a tu identidad, y luego suerte a la hora de demostrar que tú no eres el culpable, sino la víctima).

Por CyberBrainers nos hemos enfrentado a algunos de estos casos, y realmente es un verdadero dolor de muelas encontrar la fuente y recabar la información pericial necesaria para que la víctima de una usurpación de identidad, o de un ataque de carding, pueda demostrar que no es el culpable de todo eso.

Como ves, una serie de dispositivos y tecnologías que fueron creadas para hacer el bien, pero que en malas manos se transforman en unas herramientas terriblemente peligrosas…

Artículo previamente publicado en la revista Seguridad & Defensa (ES) de Chile, cuyo reportaje puedes leer en PDF (ES).

En CyberBrainers ayudamos a empresas y usuarios a prevenir, monitorizar y minimizar los daños de un ataque informático o una crisis reputacional. Si estás en esta situación, o si quieres evitar estarlo el día de mañana, escríbenos y te preparamos una serie de acciones para remediarlo.

Monitorización y escucha activa

Ponemos nuestras máquinas a escuchar para identificar potenciales fugas de información, campañas de fraude/extorsión y usurpación de identidad que estén en activo, y/o datos expuestos de ti o de tu organización.

Planes de autoridad y Presencia Digital

Ayudamos a organizaciones y particulares a definir la estrategia e implementar acciones digitales que mitiguen los posibles daños reputacionales que pueda sufrir en el futuro.

Gestión de crisis reputacionales

Cuando el mal ya está hecho, establecemos un calendario de acciones para reducir su duración e impacto, y que la organización y/o persona pueda volver a la normalidad lo antes posible.

Pablo F. Iglesias es el fundador de CyberBrainers, consultora especializada en blindaje reputacional, construcción de autoridad digital y asesoramiento a víctimas de fraude online, de EliminamosContenido, el servicio de desindexación y eliminación de contenido dañino en Internet, y del sello editorial Ediciones PY.

Speaker internacional, Experto en ayudar a referentes digitales, influencers y marcas personales a diversificar su presencia y construir reputaciones inquebrantables. Especialista en transformar la presencia online de referentes a través de estrategias de diversificación digital, posicionamiento SEO, apariciones en medios y blindaje preventivo ante crisis reputacionales.

Reconocido divulgador en Seguridad TIC, ganador de varios premios ESET, Bitácoras y Red Seguridad a la divulgación en Ciberseguridad, colaborador habitual en varios programas de televisión, radio y periódicos, y representante del emprendimiento español en Silicon Valley.

Autor de seis libros y host del videopodcast enCLAVE DIGITAL.

Actualmente asesora a grandes patrimonios y a víctimas de fraudes online, demostrando con hechos su filosofía de diversificación y gestión de riesgo.