En las últimas semanas, desde Cyberbrainers hemos analizado los casos de phishing que buscan sustraer información confidencial a los usuarios simulando ser la Agencia Tributaria mediante el envío de correos electrónicos o SMS.

En el artículo se expondrán las conclusiones obtenidas y recomendaciones para los usuarios para evitar ser víctimas de ataques de ingeniería social.

Índice de contenido

1. ¿Qué es y cómo funciona el phishing?

Los ataques de ingeniería social se encuentran en aumento en los últimos años ya que tratan de explotar el factor humano para obtener beneficios. Esto es así ya que es relativamente sencillo para un ciberdelincuente obtener la información directamente de sus víctimas en lugar de tener que atacar servidores o bases de datos en los que se aloja la información sensible, además, los ataques de phishing son muy sencillos de realizar y pasan más desapercibidos que ataques de intrusión.

Es importante mencionar que el eslabón más débil en la infraestructura de seguridad de Internet es el factor humano, siendo este el más vulnerable frente a ataques en la red. El phishing radica en el envío de correos electrónicos, mensajes de texto e incluso llamadas telefónicas que buscan suplantar a una entidad generalmente para solicitar a la víctima información sensible con la que pueden obtener algún beneficio económico.

Por ejemplo, un ataque de phishing puede ser un correo electrónico en el que se avisa al usuario de que su cuenta bancaria ha sido vulnerada por un tercero, pidiéndole que modifique su contraseña accediendo a un link malicioso adjunto en el que el remitente indica que es la mejor forma de asegurar la protección de su cuenta. El usuario, al no ser consciente de que está siendo víctima de un ataque de phishing, accede a la URL maliciosa donde se encuentra una página web muy similar a la del banco en la que aparece un formulario para resetear la contraseña, donde deberá introducir su contraseña actual y la nueva contraseña a configurar. Esta página no es la página web original del banco, sino una página clonada en la que se ha copiado todo el contenido para que parezca real y el usuario no dude en introducir su información personal para gestionar la incidencia, pero la realidad es que la ha enviado su contraseña de acceso al atacante mientras que la víctima cree que su cuenta bancaria ya se encuentra a salvo, cuando la realidad es que le ha dado acceso a un tercero que puede realizar las acciones que considere con su cuenta.

El problema real de los ataques de ingeniería social como el phishing es la sencillez de su realización, la obtención de beneficio rápido por parte del atacante, su capacidad de atacar a múltiples víctimas de manera simultánea, etc. Además, en la mayoría de los casos las víctimas no son conscientes de que han sido atacadas, ya que las consecuencias se pueden materializar tiempo después de la realización de la estafa.

2. Motivación y objetivos de los cibercriminales

Los cibercriminales realizan este tipo de acciones en base a diferentes motivaciones las cuales pueden ser de diferentes tipos, aunque la principal motivación de realizar ataques de phishing es la económica, es decir, el atacante sustrae a los usuarios información confidencial que le permita obtener algún beneficio económico relativo a la actividad delictiva. Una vez han adquirido dicha información, pueden utilizarla ellos mismos para obtener dinero (por ejemplo, si obtienen tus credenciales de acceso a tu cuenta bancaria, pueden realizar transferencias de dinero a sus cuentas) o bien para vendérsela a un tercero.

Actualmente existen numerosos casos de phishing ya sea mediante el envío de correos electrónicos que buscan suplantar a una entidad, aunque también existen casos de envío de mensajes SMS (conocido como smishing) que realizan la misma función, aunque pueden existir otras variantes más elaboradas como el vishing, que consiste en recibir llamadas telefónicas de una persona que supuestamente es trabajador de alguna entidad financiera o de la administración pública para obtener datos de la víctima.

El objetivo de los atacantes es obtener información sensible y privada de las víctimas, dicha información puede variar desde nombre y apellidos, residencia, edad, hasta la numeración de la tarjeta de crédito, pin secreto y fecha de caducidad de la misma, entre muchas otros datos confidenciales. Por ello, es vital conocer la importancia de no compartir información sensible en páginas web desconocidas e ignorar aquellos mensajes y correos electrónicos llamativos donde el remitente tampoco es conocido.

3. Casos de phishing en la Agencia Tributaria

Una vez explicado qué es el phishing y por qué es realizado por los cibercriminales, hemos seleccionado una entidad de la AAPP española para analizar posibles ataques de ingeniería social que se están realizando suplantando su identidad. Dicha entidad es la Agencia Tributaria, organismo público encargado de la gestión del sistema tributario estatal. La selección se ha realizado en base a cuan rentable económicamente es para un ciberdelincuente suplantar la identidad de Hacienda para obtener información privada de las víctimas. Por ello, se ha empleado la herramienta BeyGoo (ES), especializada en búsquedas OSINT a lo largo de la web en base a una serie de activos y dominios configurados previamente que empleará para buscar información relevante o similar sobre los mismos.

Tras configurar la herramienta e iniciar la búsqueda, se han encontrado los siguientes dominios similares al de la Agencia Tributaria (sede.agenciatributaria.gob.es):

- www.tecnicatributaria.com

- mail.agenciatributaria-gob.com

- mail.agenciatributaria.world

- agenciatributariacanaria.es — (Dominio legítimo)

- agencia-tributaria.digital

Como se puede apreciar, los dominios son similares al original, en base a esto, los ciberdelincuentes utilizan dichos dominios similares para que posibles víctimas crean que realmente están en el dominio legítimo de la Agencia Tributaria, pero realmente son páginas clonadas. Salvo el dominio de la Agencia Tributaria Canaria, el resto son sospechosos de ser posibles casos de phishing en el futuro, es decir, actualmente dichos dominios se encuentran inactivos (el puerto 80 HTTP no se encuentra abierto) pero es muy posible que en el pasado se haya empleado para suplantar la identidad de la Agencia Tributaria, o que en el futuro se utilicen para robar información a potenciales víctimas.

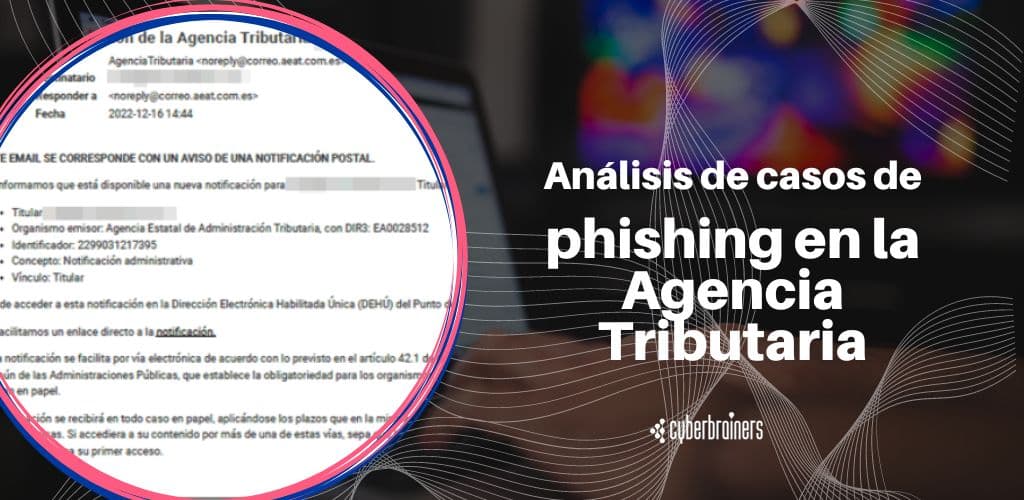

A pesar de encontrar dichos dominios, ninguno de ellos salvo el de la Agencia Tributaria de Canarias nos permite visualizar la página que mostraría el dominio a nivel de presentación. Por ello, desde Cyberbrainers hemos buscado por la red ejemplos de ataques que emplean los ciberdelincuentes para suplantar la identidad de Hacienda. Como se ha mencionado en el artículo, pueden ser casos de phishing en los que el atacante envía masivamente correo electrónicos a diferentes víctimas. Un ejemplo de este tipo de ataque sería el siguiente:

Como se puede apreciar, se envían correos suplantando ser la Agencia Tributaria, pero se trata de un intento de fraude. Además, se incluye un supuesto link en el que aparece: https://agenciatributaria.gob.es que es la URL legítima de la Agencia Tributaria, sin embargo, al pulsar dicho enlace, se te redirecciona a otro dominio distinto (podría ser alguno de los vistos anteriormente), donde se materializa la estafa. Como vemos, los atacantes pueden llegar a obtener información de sus víctimas como su nombre para hacer que el correo sea más creíble, ganándose la confianza de los usuarios.

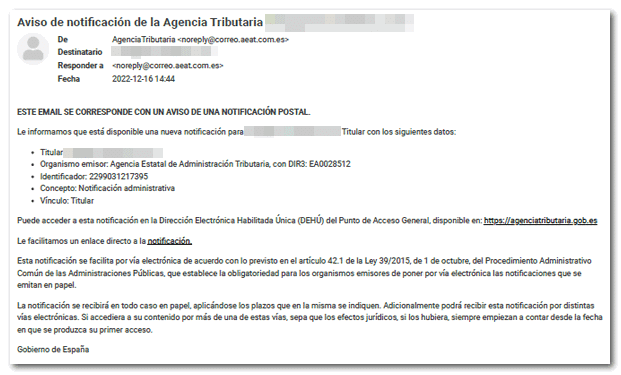

Otro caso que se ha detectado ha sido el uso de smishing para enviar diferente información suplantado a la Agencia Tributaria vía SMS, un ejemplo sencillo se puede ver a continuación.

En este caso, se manda un SMS sencillo en el que se le comunica a la víctima que se le va a reembolsar una cantidad considerable de dinero, lo que hace que sea un «cebo» llamativo para los usuarios que reciben el correo, que acceden al link facilitado para obtener su deseado capital. Sin embargo, al otro lado del enlace se encuentra un delincuente esperando a robarles su información confidencial. Es importante mencionar que el enlace que se muestra en el mensaje te redirige a un dominio completamente diferente al oficial de la Agencia Tributaria (https://sede.agenciatributaria.gob.es), lo que nos indica que normalmente se usan dominios muy distintos al legítimo para llevar a cabo este tipo de estafas en la red.

Por ello, al usar la herramienta solo hemos obtenido algunos dominios similares pero que no se encontraban en uso, puesto que los ciberdelincuentes prefieren usar uno que no sea similar para evitar ser detectado por las autoridades, como es este caso.

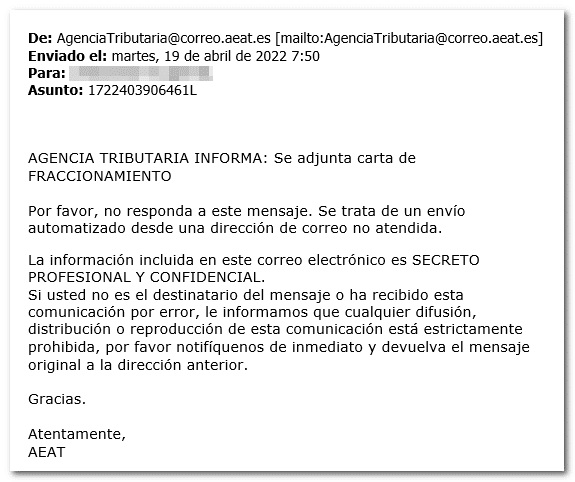

Al emplearse dominios sospechosos que difieren del original, es sencillo saber que se trata de un caso de phishing que debemos ignorar. Por último, vamos a mostrar otro tipo de ataque que busca suplantar la identidad de la Agencia Tributaria para obtener beneficios, dicho ataque consiste en una comunicación por correo en la que se adjunta un fichero, como se puede ver a continuación.

En este caso en especial, no se añade ningún enlace para poder realizar alguna gestión específica en base a la información del correo, sino que se adjunta un fichero que según informan se trata de una carta de fraccionamiento. Dicho fichero es un malware que no se debe descargar ni abrir en ningún caso, ya que las consecuencias pueden ser muy negativas en función del tipo de malware. Podría ser un ransomware que cifra la información del terminal para posteriormente exigir el pago de un rescate por parte del atacante para poder recuperar la información cifrada, un spyware que espía al usuario, entre muchos otros tipos. Por ello, es importante no descargar ficheros sospechosos y si existe alguna duda, llamar al servicio técnico de la Agencia Tributaria por teléfono para saber si se trata de una estafa.

4. Recomendaciones para los usuarios

Una vez analizados los posibles ataques existentes en materia de phishing en la red, se van a añadir algunas recomendaciones para los usuarios, independientemente de su nivel de conocimiento técnico en la materia.

- No abrir correos electrónicos cuyo remitente es desconocido o sospechoso.

- No acceder a enlaces sin verificar previamente a dónde nos redirigen.

- Ignorar mensajes SMS llamativos donde nos indican que hemos obtenido algún tipo de beneficio.

- Contactar al soporte técnico de la entidad responsable en caso de sospechar de la veracidad de la información.

- No descargar ficheros si no estamos completamente seguros de que sean benignos.

- No fiarse de absolutamente nadie en Internet, cualquier persona u entidad puede ser suplantada facilmente.

A continuación podéis visualizar algunas de estas recomendaciones en otro artículo para comprender mejor cómo funciona el phishing.

En CyberBrainers ayudamos a empresas y usuarios a prevenir, monitorizar y minimizar los daños de un ataque informático o una crisis reputacional. Si estás en esta situación, o si quieres evitar estarlo el día de mañana, escríbenos y te preparamos una serie de acciones para remediarlo.

Monitorización y escucha activa

Ponemos nuestras máquinas a escuchar para identificar potenciales fugas de información, campañas de fraude/extorsión y usurpación de identidad que estén en activo, y/o datos expuestos de ti o de tu organización.

Planes de autoridad y Presencia Digital

Ayudamos a organizaciones y particulares a definir la estrategia e implementar acciones digitales que mitiguen los posibles daños reputacionales que pueda sufrir en el futuro.

Gestión de crisis reputacionales

Cuando el mal ya está hecho, establecemos un calendario de acciones para reducir su duración e impacto, y que la organización y/o persona pueda volver a la normalidad lo antes posible.